Techniques pour pirater un iPhone

Les crackers sont très bons pour tromper les utilisateurs les plus "inexpérimentés" et, sans surprise, les leurs techniques de piratage ils tirent souvent parti de leur naïveté et de leur inexpérience. Pour cette raison, la première étape que vous devez faire si vous voulez éviter de vous faire pirater votre iPhone est de connaître les "armes" utilisées par les cybercriminels afin de ne pas faire quelques faux pas que, hélas, de nombreux utilisateurs font.

Application d'espionnage

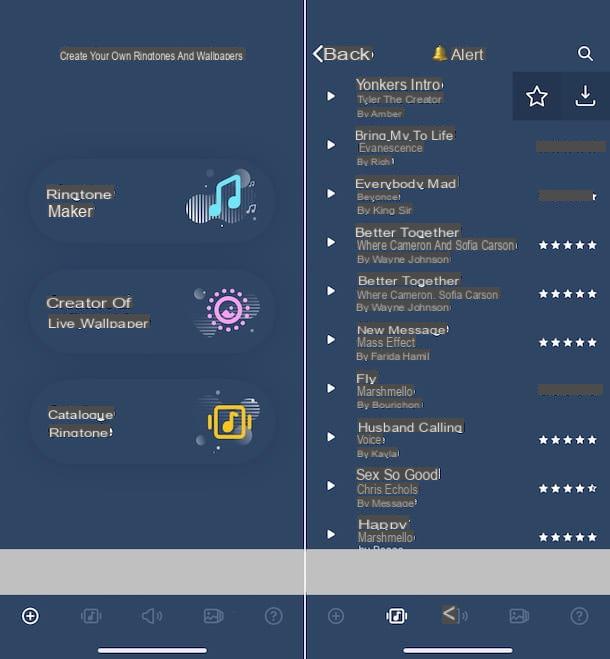

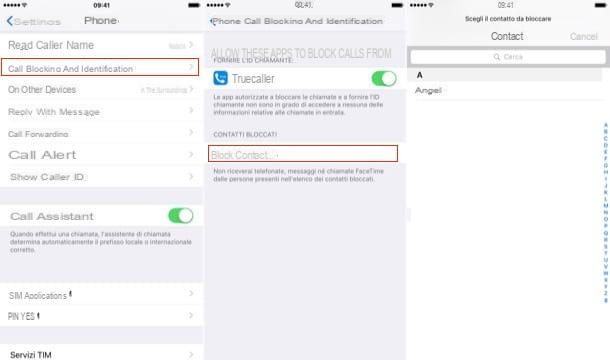

L'une des techniques les plus utilisées par les cybercriminels pour pirater les appareils de leurs « victimes » concerne l'utilisation de application espion. Comme vous pouvez facilement le deviner à partir de leur nom, les applications d'espionnage, comme iKeyMonitor, contrôlent tout ce que l'utilisateur fait sur son appareil : du texte tapé au clavier aux appels et SMS reçus, en passant par les photos prises avec l'appareil photo. . Ils sont généralement chers, mais peuvent être utilisés gratuitement pendant des périodes d'essai.

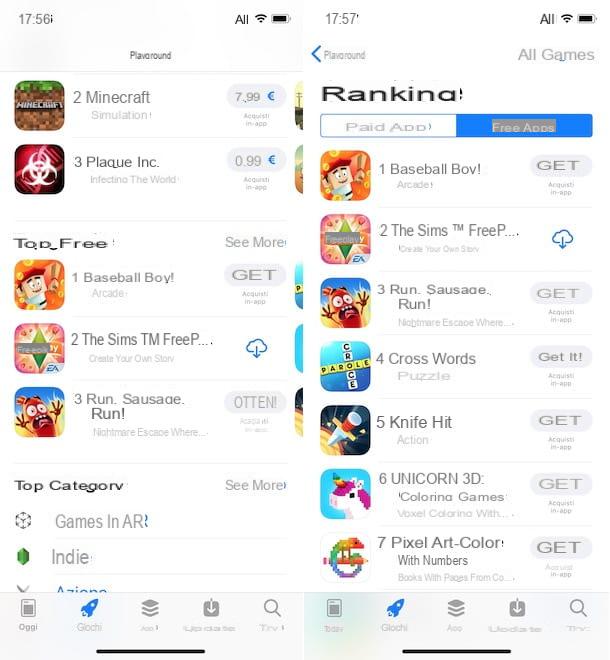

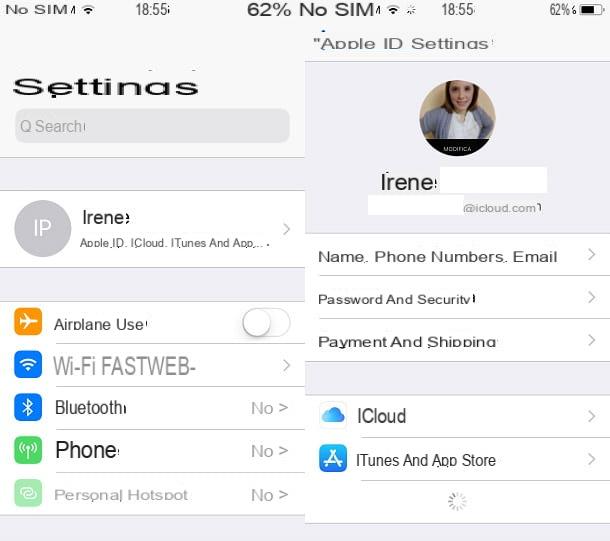

Contrairement aux appareils Android, il est très difficile d'installer des applications d'espionnage sur iPhone, pour une raison très simple : iOS vous permet uniquement de télécharger des applications depuis l'App Store. Au cas où vous ne le sauriez pas, avant qu'une application ne soit publiée dans l'App Store, elle subit un long processus d'analyse par l'équipe Apple, qui prend en compte le respect de la vie privée de l'utilisateur et sa sécurité. Pour cette raison, vous pouvez être assuré que toutes les applications téléchargées depuis l'App Store sont 100% sûres.

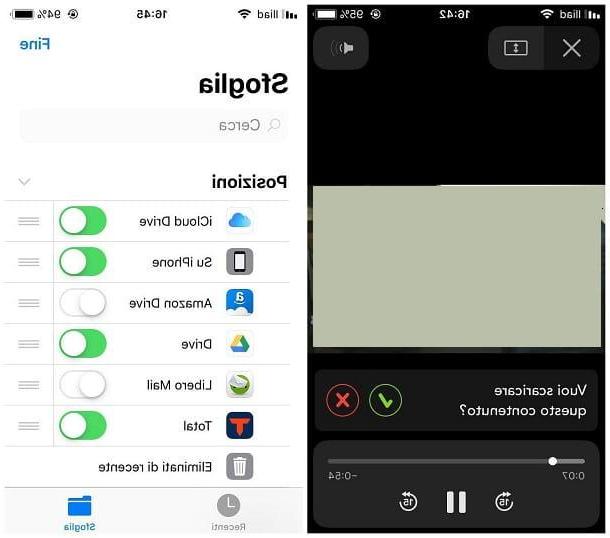

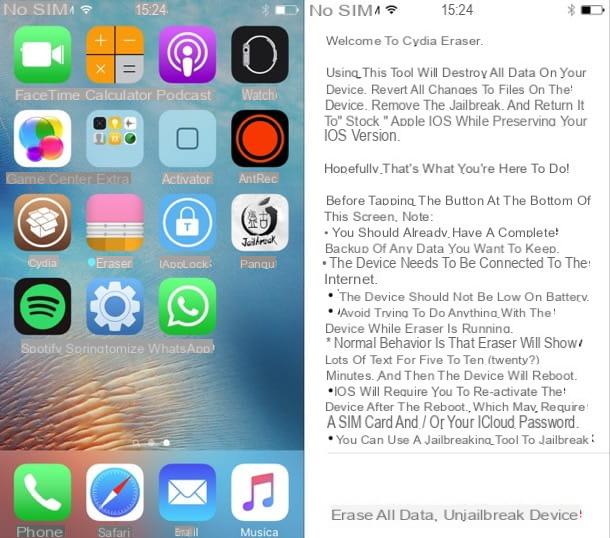

Cependant, si vous avez fait le jailbreak, c'est la procédure de "déverrouillage" de votre iPhone grâce à laquelle vous pouvez également télécharger des applications depuis des sources "externes" à l'App Store et/ou exploiter les failles iOS pour installer des applications non officielles, le risque de télécharger un logiciel espion est nettement plus élevé. Dans ce cas, vous n'avez qu'un seul moyen d'éliminer les chances de télécharger des applications dangereuses : supprimez le jailbreak et évitez les applications qui ne proviennent pas directement de l'App Store.

Si vous pensez avoir installé des applications espions sur votre iPhone, la lecture du tutoriel dans lequel je montre comment supprimer les logiciels espions de votre téléphone portable vous sera très utile : vous y trouverez des informations détaillées grâce auxquelles vous pourrez comprendre comment détecter le présence d'applications "intrusives" »Et comment les supprimer de votre appareil.

Ingénierie sociale

Un autre danger contre lequel je souhaite vous mettre en garde est celui de la soi-disant ingénierie sociale, une technique de piratage qui, malheureusement, rencontre de plus en plus de succès. Comment est-il perpétré ? C'est très simple : le cracker (ou son complice) approche sa potentielle « victime » et, faisant n'importe quelle excuse, convainc cette dernière de lui prêter l'iPhone.

Si l'utilisateur tombe dans le piège et accepte la demande faite par le cracker, il risque de s'attirer de sérieux ennuis : le cybercriminel, en effet, profitera presque certainement des minutes à sa disposition pour voler des informations confidentielles présentes dans l'appareil et, dans les cas d'iPhone jailbreakés, il peut même en profiter pour installer un logiciel espion sur le téléphone (afin de surveiller l'activité des utilisateurs à distance).

Comment se défendre de l'ingénierie sociale ? Simple, en ne prêtant pas votre iPhone à de parfaits inconnus ou, en tout cas, à des personnes en qui vous n'avez pas trop confiance. Lorsque votre propre cybersécurité est en jeu, la prudence n'est jamais de trop !

Phishing

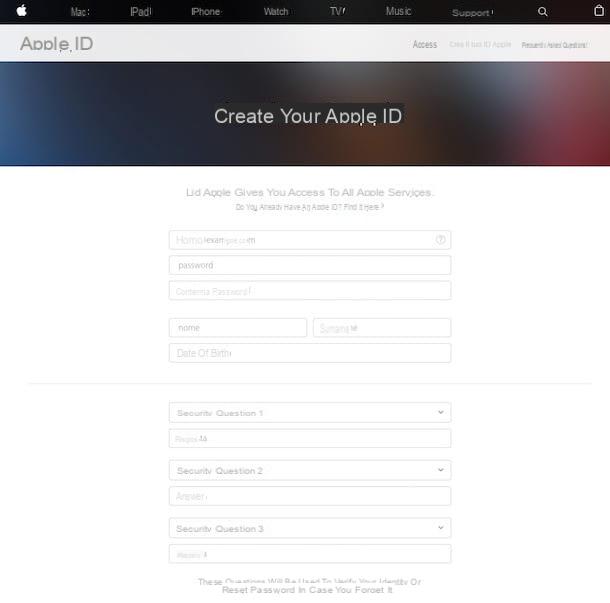

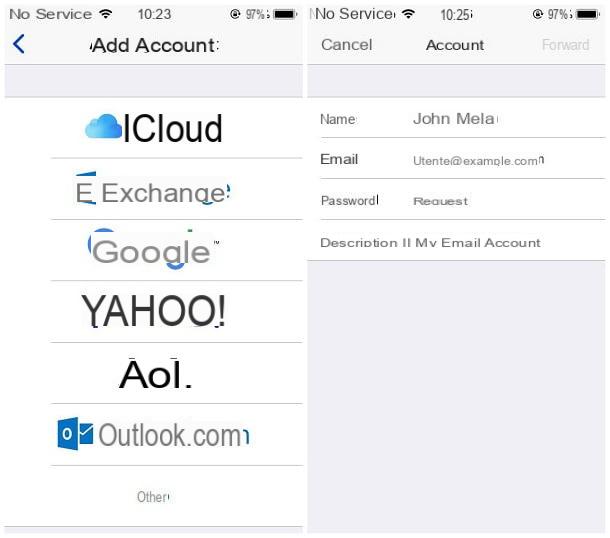

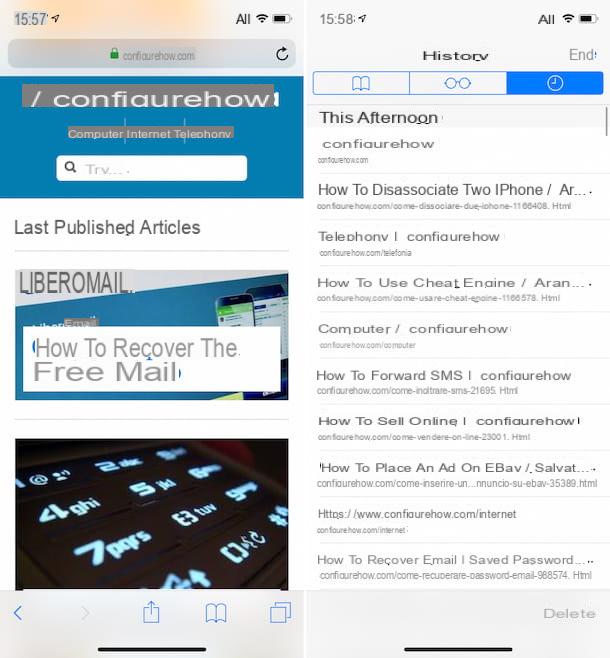

Il phishing est l'une des techniques les plus efficaces utilisées par les pirates pour pirater les appareils de leurs victimes, y compris les iPhones. Comment cette technique est-elle utilisée ? Le "script" est presque toujours le même : l'utilisateur reçoit un e-mail ou un message contenant un lien et, s'il le visite, il est renvoyé vers une page Web où il lui est demandé de réinitialiser le mot de passe de son compte iCloud, qui de l'un des réseaux sociaux auxquels il est inscrit ou, encore, celui des services de banque à domicile qu'il utilise. Si l'utilisateur tombe dans le piège, il révélera des informations strictement confidentielles à de parfaits inconnus et sans même s'en rendre compte !

Pour vous prémunir contre cette dangereuse technique de piratage, ignorez tout lien suspect qui vous est envoyé par SMS ou e-mail. N'oubliez pas qu'Apple, les réseaux sociaux auxquels vous êtes abonné et les établissements de crédit n'exigent jamais de réinitialisation de mot de passe en envoyant un e-mail (sauf si vous l'avez expressément demandé). Si vous souhaitez essayer de réduire le nombre d'e-mails indésirables pouvant constituer une menace pour votre sécurité, veuillez lire le tutoriel où je vous montre comment bloquer les e-mails indésirables.

Comment ne pas se faire pirater son iPhone

Maintenant, après avoir appris quelles sont les principales tactiques utilisées par les cybercriminels pour pirater les iPhones, je vais vous expliquer quelles mesures pouvez-vous prendre pour vous défendre. Vous verrez, si vous lisez très attentivement les informations contenues dans les prochains paragraphes et si vous mettez en œuvre les "conseils" que je vais vous donner, vous limiterez grandement les chances d'être victime d'une cyberattaque.

Déverrouiller l'iPhone avec Touch ID ou Face ID

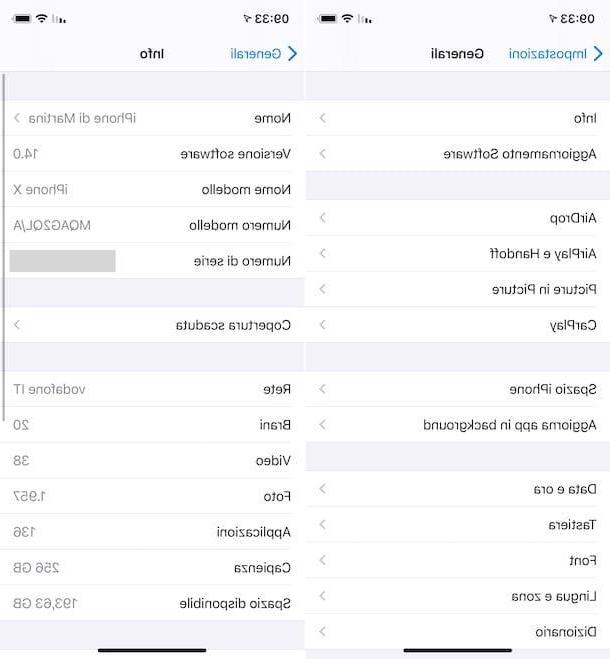

Déverrouillez votre iPhone avec Touch ID (ou la Identifiant du visage, si tu as Coques iPhone X), est la première étape pour empêcher quiconque d'accéder en toute tranquillité aux informations qu'il contient. Sans surprise, l'activation du déverrouillage par empreinte digitale (Touch ID) ou par reconnaissance faciale (Face ID) est l'un des premiers paramètres qu'il est suggéré d'activer lorsque vous configurez votre iPhone.

Si vous avez sauté l'étape susmentionnée et que vous n'avez pas activé le déverrouillage via Touch ID ou Face ID, courez immédiatement à couvert : démarrez l'application réglages (ce serait celui qui a l'icône d'engrenage grise, située sur l'écran d'accueil), appuyez sur les éléments Touch ID et code (o Identité faciale et code, si vous avez un iPhone X), saisissez le débloquer vous avez configuré sur votre iPhone et passez à ON le levier de commutation situé sur l'élément Déverrouiller l'iPhone.

Si vous avez un iPhone un peu daté (par exemple iPhone 5, iPhone 5c, iPhone 4s et antérieurs), vous ne pouvez malheureusement pas compter sur le déverrouillage via capteur biométrique, mais vous pouvez toujours configurer le déverrouillage par code. Veuillez vous assurer d'avoir activé le déverrouillage à l'aide du code à 6 chiffres (et non 4), afin d'augmenter encore le niveau de sécurité de votre appareil.

Masquer les notifications sur l'écran de verrouillage

Une autre astuce importante que je vous invite à prendre si vous voulez éviter de vous faire pirater votre iPhone est de masquer les notifications qui s'affichent sur l'écran de verrouillage; pour être clair, cet écran où la date, l'heure et, bien sûr, les dernières notifications reçues sont affichés.

Pour masquer les notifications sur l'écran de verrouillage, afin de les garder à l'abri des regards indiscrets, rendez-vous sur le réglages iOS, appuyez sur l'élément notifications, sélectionnez l'application pour laquelle vous ne souhaitez pas afficher les notifications sur l'écran de verrouillage (par ex. messages, WhatsApp, Telegram, etc.) et décochez la case de l'option Afficher sur l'écran de verrouillage.

Si vous possédez un iPhone X et avez activé le déverrouillage via Face ID, vous pouvez également éviter d'effectuer l'opération susmentionnée, car les notifications avec l'icône de l'application dont elles proviennent apparaîtront simplement dans l'écran de verrouillage, mais leur contenu ne apparaîtra pas tant que vous n'aurez pas déverrouillé l'appareil avec votre visage.

Mettre à jour l'iPhone vers la dernière version d'iOS

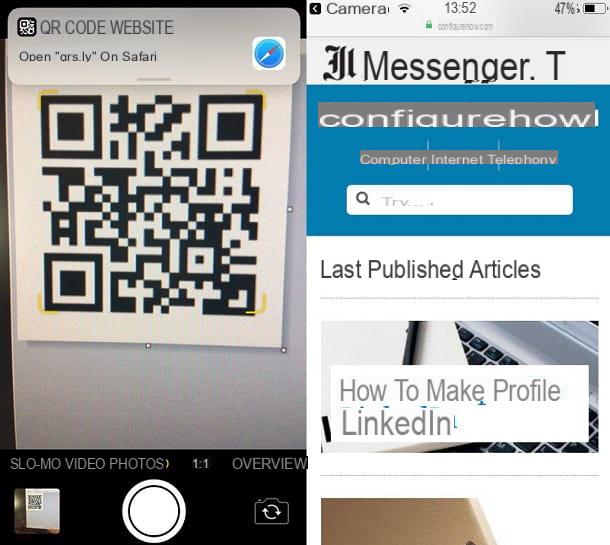

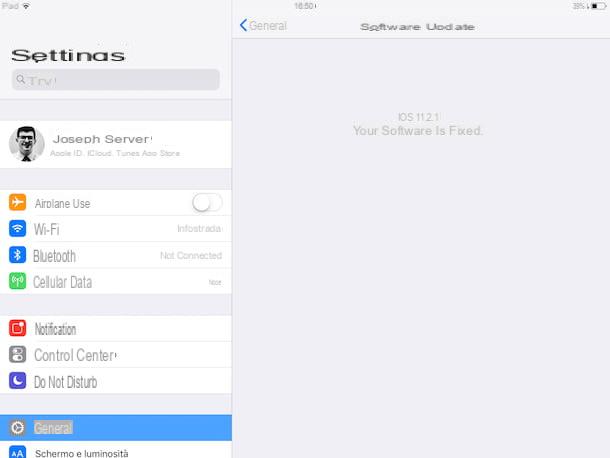

Mettre à jour l'iPhone vers la dernière version d'iOS c'est une autre étape fondamentale pour vous défendre contre toute cyberattaque. Apple, en fait, publie assez fréquemment des mises à jour logicielles, qui corrigent généralement également certains bogues "cachés" qui mai potentiellement être exploités par des pirates pour pirater les appareils de millions d'utilisateurs, dont vous !

Pour les raisons susmentionnées, je vous invite à vérifier périodiquement les éventuelles mises à jour logicielles en vous rendant sur l'application réglages puis appuyez sur les éléments Général> Mise à jour du logiciel. Si vous voyez "Votre logiciel est à jour", votre iPhone exécute la dernière version d'iOS compatible avec votre appareil ; sinon vous pouvez installer la nouvelle version disponible en suivant les instructions du tutoriel dans lequel je montre comment mettre à jour iOS.

Supprimer le jailbreak (si cela est fait)

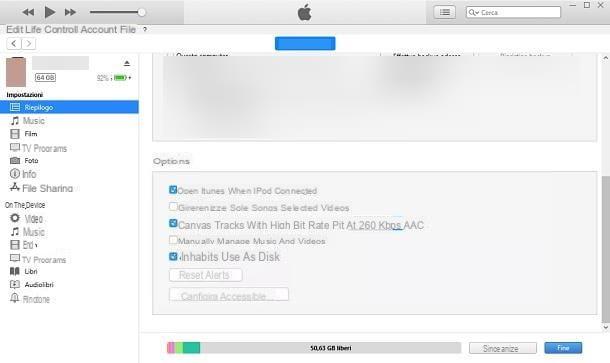

Si vous avez effectué le "déverrouillage" de votre iPhone en effectuant la pratique de évasion de prison, votre iPhone est nettement plus vulnérable aux cyberattaques qu'un iPhone non jailbreaké puisque, comme je vous l'ai déjà dit quelques lignes plus haut, vous pouvez facilement vous heurter au téléchargement de logiciels espions.

Cependant, vous pouvez immédiatement vous mettre à couvert en supprimant le jailbreak de votre appareil. Vous ne savez pas comment procéder ? Eh bien, alors lisez le tutoriel dans lequel je montre en détail comment supprimer le jailbreak : vous y trouverez des informations détaillées sur la façon de terminer la procédure de "unjailbreak" via iTunes ou en utilisant un tweak ad hoc.

Évitez les réseaux Wi-Fi publics

L'une des erreurs les plus courantes que vous pouvez commettre pour faciliter le « travail » des crackers est de se connecter à réseaux Wi-Fi publics, qui sont notoirement plus vulnérables aux cyberattaques. En fait, ils sont souvent utilisés par les cybercriminels pour « renifler » des données, comme on dit dans le jargon informatique. Pour cette raison, je vous suggère de vous connecter à Internet en utilisant la connexion de données de votre opérateur ou en vous connectant à un réseau Wi-Fi sécurisé.

Toujours du point de vue de la sécurité de la connexion Wi-Fi, je recommande fortement d'en utiliser un VPN, c'est-à-dire un réseau privé virtuel à travers lequel crypter les données de connexion, déguiser votre position et ainsi vous défendre contre le traçage de toute personne (et fournisseur) malveillante. Parmi les services VPN les plus intéressants et les moins chers du moment, il y a NordVPN (dont je vous ai parlé en détail ici) et Surfshark compatibles avec tous les systèmes d'exploitation et tous les appareils.

Comment pirater un iPhone